Un routeur Wi-Fi supplémentaire peut être joint à une box Internet pour répondre à plusieurs besoins. On va voir comment le configurer pour créer un point d'accès, c'est-à-dire une borne Wi-fi à laquelle connecter ordinateurs, tablettes, smartphones... Suivez le guide.

Les raisons de disposer d'un routeur Wifi de plus pour la maison sont multiples. On peut, entre autres, créer un second réseau domestique spécialement sécurisé pour les enfants ou bien pour offrir un hotspot – borne Wi-Fi publique – aux voisins sans que ceux-ci aient accès aux ressources partagées du réseau principal, celui de la Box Internet. Comme il est difficile voire impossible de configurer un routeur sans comprendre l'environnement dans lequel évolue cet appareil, à savoir le réseau, et le rôle qu'il y joue, on va voir les généralités sur les réseaux informatiques et les routeurs avant de voir comment configurer un routeur sans fil comme point d'accès (Access Point ou AP).

Généralités sur les réseaux informatiques

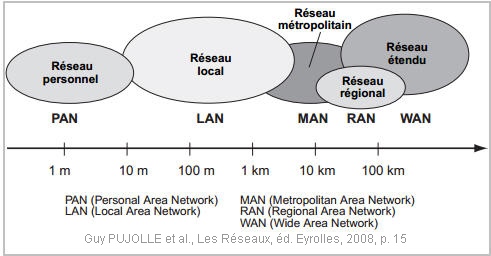

Un réseau, c'est un ensemble de terminaux – ordinateurs et autres équipements informatiques – mis en relation pour communiquer et échanger des données et autres ressources au sein d'une aire géographique quelconque (maison, entreprise, ville, etc.). Christian BULFONE, dans son « Introduction aux réseaux », le définit comme « l'organisation des connexions entre les différents nœuds d'un système téléinformatique ». Son étendue est si variable qu'elle a donné lieu à une taxinomie des réseaux informatiques.

Selon Guy PUJOLLE et al. (Les Réseaux, éd. Eyrolles, 2008, p. 14-15), « on distingue généralement cinq catégories de réseaux informatiques, différenciées par la distance maximale séparant les points les plus éloignés du réseau :

- Les réseaux personnels, ou PAN (Personal Area network), interconnectent sur quelques mètres des équipements personnels tels que terminaux GSM, portables, organiseurs, etc. d'un même utilisateur [...] ;

- Les réseaux locaux, ou LAN (Local Area Network), correspondent par leur taille aux réseaux intra-entreprise. Ils servent au transport de toutes les informations numériques de l' entreprise. [...] ;

- Les réseaux métropolitains, ou MAN (Metropolitan Area Network), permettent l’interconnexion des entreprises ou éventuellement des particuliers sur un réseau spécialisé à haut débit qui est géré à l'échelle d'une métropole. Ils doivent être capables d'interconnecter les réseaux locaux des différentes entreprises pour leur donner la possibilité de dialoguer avec l'extérieur. [...]

- Les réseaux régionaux, ou RAN (Regional Area Network), ont pour objectif de couvrir une large surface géographique. [...] ;

- Les réseaux étendus, ou WAN (Wide Area Network), sont destinés à transporter des données numériques sur des distances à l'échelle d'un pays, voire d'un continent ou de plusieurs continents. [...] »

Ces catégories de réseaux filaires ont leurs pendants sans fil : le WPAN (norme 802.15), le WLAN (802.11), le WMAN (802.16), le WRAN (802.22) et le WWAN – le préfixe W représente Wireless.

Réseaux privés vs réseaux publics

On peut dépasser cette classification pour tenir compte non plus de l'étendue mais de la confidentialité ou non des données. Aussi distingue-t-on les réseaux privés des réseaux publics.

Un réseau privé est celui dont les données et ressources sont confidentielles au sens où elles sont réservées à la sphère privée. Dès lors que le public ou l'extérieur y a accès, on est en présence d'un réseau public.

Un réseau privé est constitué de machines qui ne communiquent pas ou pas directement avec Internet ; elles communiquent exclusivement dans un microcosme qui peut être une maison ou l'environnement d'une personne morale (une entreprise et l'ensemble de ses filiales, une administration et ses services décentralisés, etc.). C'est pourquoi on distingue, dans le cadre du LAN, le réseau domestique du réseau d'entreprise. Distinction fondamentale au moment de connecter un ordinateur au réseau : sous Windows, pour intégrer le premier, on choisit « Réseau domestique », tandis que, pour intégrer le second, on choisit « Réseau de bureau » (voir les captures de l'étape 11). Microsoft, l'éditeur de Windows, a tenu compte de cette distinction pour regrouper les ordinateurs au sein du groupe de travail et domaine d'entreprise, deux façons d'organiser l'accès aux ressources d'un réseau local. Un réseau domestique ne peut pas organiser ses ordinateurs en domaine d'entreprise mais seulement en groupe de travail ; un réseau d'entreprise, lui, peut combiner les deux. Il y a même, depuis Windows 7, une troisième architecture, réservée, elle, au réseau domestique : le groupe résidentiel. Les VPN (Virtual Private Network) font partie des réseaux privés : ils relient, via un tunnel protégé traversant Internet, des réseaux locaux distants appartenant à une même personne morale. Au plan technologique, il existe trois principaux types de réseaux locaux : Ethernet, Token Ring et FDDI. Le réseau le plus répandu aujourd'hui est le réseau Ethernet, les autres tendent à disparaître car technologiquement dépassés. Ethernet est avant tout un protocole qui a donné son nom au réseau qui l'utilise et aux câbles à paires torsadées (qu'on joint aux connecteurs RJ45). Le protocole Ethernet permet de connecter les machines d'un réseau local soit par l'Ethernet filaire (norme 802.3), soit par l'Ethernet sans fil ou Wi-Fi (norme 802.11).

Un réseau public est un réseau dont les ressources sont accessibles de tous. Internet en est l'incarnation par excellence. Internet est avant tout le plus grand des réseaux car il relie les réseaux du monde entier. C'est aussi un mot valise qui regroupe divers services en ligne comme le World Wide Web (le fameux Web), le courrier électronique, le transfert de fichiers, la visioconférence, le chat, les forums de discussion, etc. Beaucoup l'assimilent au Web, c'est une erreur : le Web désigne la partie d'Internet composée de sites Web, c.-à-d. de sites hébergeant des pages d'informations au format HTML, sur lesquelles on surfe au travers de liens hypertexte. Sur Internet, tous les sites ne sont donc pas des sites Web : tout site Web est un site Internet mais tout site Internet n'est pas un site Web !

Réseaux sans fil vs réseaux filaires ou câblés

« Il existe plusieurs technologies filaires, mais celle qui s'est imposée c'est le réseau dit Ethernet. C'est pour ce système que la majorité des ordinateurs sont aujourd'hui équipés d'un connecteur. Il offre une vitesse théorique de 100 ou 1000 Mbps pour les cartes de très haut de gamme. Les cartes plus anciennes offrent une vitesse de seulement 10 Mbps. [...] Le débit standard des réseaux câblés, ou filaires, est de 100 Mbps. Mais tous les composants d'un tel réseau sont capables de fonctionner à la fois à 100 Mbps et à 10 Mbps pour rester compatibles avec les cartes Ethernet les plus anciennes ou les composants les moins performants. Une nouvelle norme, appelée Gigabit Ethernet, peut tourner dix fois plus vite (1000 Mbps), mais elle n'est pas très répandue.

» Les réseaux sans fil ont également développé plusieurs technologies concurrentes. Plusieurs normes sont apparues, chacune se distinguant essentiellement par sa vitesse de transfert. [...] Une des premières normes vraiment populaires de réseau sans fil WiFi, le 802.11b, offrait une vitesse de 11 Mbps. C'est à dire environ dix fois moins rapide qu'un réseau Ethernet normal de 100 Mbps ! La vitesse standard du matériel Wifi est aujourd'hui de 54 Mbps (norme 802.11g), et la nouvelle génération MIMO permet des vitesses théoriques de 200 Mbps. [Vitesses aujourd'hui dépassées par les normes 802.11n, 802.11ac ou 802.11ax, qui culminent respectivement à 450, 1730 et 2400 Mbps (source1 ; source2)]. » (Jes NYHUS, «Réseaux et réseaux sans fil», Compétence Micro, n°50, mars 2006, p. 4 et 9)

Il est important de connaître les performances des câbles et matériels réseau en matière de débit afin de s'équiper en connaissance de cause. Récapitulons :

- Ethernet filaire (norme 802.3) : une sérigraphie telle que 10/100/1000 sur une carte réseau, un routeur, un switch ou 10/100BT... sur un câble Ethernet, etc. indique la vitesse maximale théorique en Mbps.

- Ethernet sans fil ou Wi-Fi (norme 802.11 ) : les trois normes Wifi les plus répandues sont : 802.11b (11 Mbps/s), 802.11g (54Mbp/s), 802.11n (450Mbps).

Une connexion filaire est réputée à la fois plus rapide et plus sécurisée. S'il n'y a pas de nécessité d'utiliser une connexion sans fil, préférez donc une connexion par câble Ethernet – voire par CPL – et, surtout, désactivez la fonctionnalité Wi-Fi du routeur. Si, toutefois, vous avez besoin du Wi-Fi, pensez à sécuriser correctement votre réseau pour limiter les chances d'intrusions extérieures.

Petit lexique du réseau

■ Débit. — En informatique, le débit binaire désigne la quantité de données transmises par seconde. C'est l'étalon de mesure de la vitesse du matériel. Plus il est élevé, plus rapide sera l'échange. Il se mesure en bit par seconde (bit/s, b/s ou bps) et généralement via l'un de ses multiples : kilobit par seconde (kbit/s, kb/s ou kbps) ; mégabit par seconde (Mbit/s, Mb/s ou Mbps) ; gigabit par seconde (Gbit/s, Gb/s ou Gbps)...

1 kbps = 1000 bits/s

1 Mbps = 1000 kbps = 1 000 000 bits/s

1 Gbps = 1000 Mbps = 1 000 000 000 bits/s

■ Bande passante. — En réseau, on appelle bande passante le débit maximal que peut atteindre un support de communication. Autrement dit, c'est la vitesse théorique.

■ Capacité. — En informatique, la capacité désigne la quantité de données que peut stocker un support de stockage (disque dur, clé USB, SD Card, etc.). Elle est mesurée en octets et généralement via ses multiples : kilooctet (ko), mégaoctet (Mo), gigaoctet (Go)...

1 octet = 8 bits

1 ko = 1000 octets

1 Mo = 1000 ko = 1 000 000 octets

1 Go = 1000 Mo = 1 000 000 000 octets

En anglais, octet s'écrit byte [baïte], à ne pas confondre avec bit : 1 octet = 1 byte = 8 bits (par convention car, en réalité, 1 byte ne correspond pas forcément à 8 bits, tandis qu'1 octet désigne forcément 8 bits).

Attention, donc, lors d'un examen, au piège du genre : 1 byte = 1 bit. Vrai ou faux ? C'est faux car il faut 8 bits pour faire 1 byte !

Attention aussi à l'abréviation anglo-saxonne de ces deux notions : byte s'écrit B (avec une majuscule) ; bit s'écrit b (avec une minuscule). Ainsi, on écrira un HDD d'une capacité de 500 GB et non 500 Gb, une RAM de 8 GB et non 8 Gb... : ce qui donne respectivement 500 gigaoctets et non 500 gigabits, 8 gigaoctets et non 8 gigabits.

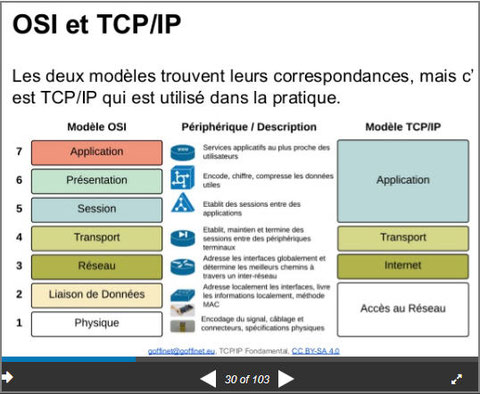

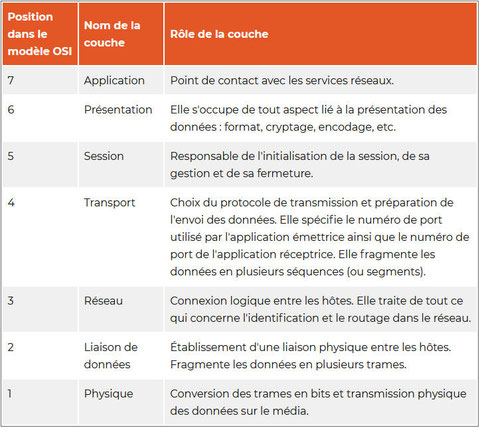

■ Modèle OSI (Open Systems Interconnection) vs Modèle TCP/IP (Transmission Control Protocol / Internet Protocol). — Le modèle OSI est une norme internationale qui décrit la manière dont doivent être conçus le matériel et les programmes réseau afin d'en garantir la communication, l'interopérabilité et l'évolutivité. Il édicte un fonctionnement en 7 couches à la fois indépendantes et complémentaires : Application, Présentation, Session, Transport, Réseau, Liaison de données et Physique.

Le modèle TCP/IP (aussi appelé modèle DOD), lui, ne comporte que 4 couches : Application, Transport, Internet et Accès réseau.

■ Adresse IP. — Sur un réseau, les ordinateurs communiquent entre eux grâce au protocole TCP/IP (un empilement de deux protocoles : le TCP, chargé d'assurer l'échange de données entre les machines d'un réseau ; l'IP, chargé d'identifier les protagonistes de la communication et d'acheminer ces données à la bonne adresse). L'adresse IP est un code unique qui permet d'identifier une machine sur un réseau ; dans sa version 4 (notée IPv4), elle est composée de quatre nombres séparés par des points et codés en 32 bits ou 4 octets (4 X 8 bits = 32 bits). Ex.: 192.168.1.254. La version 6 (IPv6) remplacera progressivement la version 4 pour pallier la pénurie d'adresses. L'IPv4 a donné lieu à un classement d'adresses IP en fonction de leurs classes (A, B, C, D et E) et de leurs statuts (adresses publiques et adresses privées). À noter que seules les adresses IP publiques sont uniques au monde car elles sont utilisées sur Internet ; les adresses privées, qui ne s'utilisent que sur le réseau privé, ne sont pas uniques car on retrouve les mêmes plages d'adresses sur chaque réseau local. Par exemple, un seul terminal au monde possède l'adresse 12.54.36.99 tandis que plusieurs terminaux possèdent l'adresse 192.168.0.16 ; dans le monde, il existe plusieurs réseaux 192.168.0.0/24 et donc des machines avec 192.168.0.16 comme adresse. Toutefois, l'adresse IP privée est unique dans le réseau privé où elle est attribuée : deux terminaux d'un réseau tel 192.168.0.0/24 ne peuvent pas simultanément avoir 192.168.0.16 comme adresse. Voilà pourquoi, au moment de la configuration d'un routeur, il faut faire attention à ne pas donner à l'ordinateur la même adresse IP que celle du routeur si vous choisissez une IP statique (c.-à-d. IP fixe, par opposition à dynamique, celle octroyée dynamiquement par le DHCP).

A retenir. L'adresse IP est l'adresse d'une machine connectée à un réseau. Elle est aussi appelée adresse logique parce qu'elle est attribuée par un programme. On dit qu'elle est relative au

réseau, c.-à-d. qu'elle varie d'un réseau à un autre : l'adresse IP d'une machine A sur le réseau X ne sera pas obligatoirement la même sur le réseau Y.

■ Adresse MAC. — Chaque carte réseau possède un code unique composé de six paires de caractères en hexadécimal (ex.: 3A:9F:44:CD:E5:B0) d'une longueur de 48 bits ou 6 octets (6 x 8 bits = 48 bits). C'est l'adresse MAC (Media Access Control), qui est scindée en deux parties : les trois premières paires identifient le fabricant, les trois dernières la carte elle-même. Lorsque cette carte est insérée dans un équipement informatique connecté à un réseau, elle se voit attribuer, corrélativement à son adresse physique (l'adresse MAC), une adresse dite logique (l'adresse IP), pour répondre aux spécifications du modèle OSI (l'adresse MAC correspond à la couche 2, l'adresse IP à la couche 3). Toute carte réseau active possède donc un identifiant unique au monde, l'adresse MAC, à laquelle est impérativement associée une adresse IP, qui permettra, grâce au protocole TCP/IP, d'identifier l'appareil qui abrite la carte réseau en question. Dans le jargon du réseau, précisément au regard du modèle TCP/IP, le routeur se sert de l'adresse IP pour router les paquets tandis que le switch se sert de l'adresse MAC pour acheminer les trames.

A retenir. L'adresse MAC est l'adresse de la carte réseau installée sur une machine connectée à un réseau. Elle est aussi appelée adresse physique parce qu'elle est électroniquement imprimée

sur toute carte réseau. On dit qu'elle est relative à la carte réseau, c.-à.-d. qu’elle varie d’une carte à une autre, mais reste la même d’un réseau à un autre : l'adresse MAC d'une machine A

sur le réseau X sera obligatoirement la même sur le réseau Y.

■ Port. — Le port est un numéro unique qui identifie une application ou un service (ex.: messagerie, streaming, téléchargement, tchat, etc.) sur une machine ; d'une longueur de 16 bits, il se matérialise par un numéro compris entre 0 et 65535 (il existe 65536 ports, c.-à-d. 2^16). Associé à une adresse IP (association qui s'appelle un socket ou une interface de connexion) lors d'une communication sur un réseau, il indique au système d'exploitation quel programme utiliser. « Ainsi, l'adresse IP permet de s'adresser à un ordinateur donné, et le numéro de port permet de s'adresser à un logiciel particulier sur cet ordinateur. [...] Un socket identifie de façon unique une communication entre deux logiciels (Sebsauvage). » Par exemple, un paquet qui arrive sur un ordinateur avec le socket 220.12.36.99:80 comme adresse de destination indique au système d'exploitation de contacter l'application qui écoute sur le port 80, à savoir un serveur Web (ex.: le logiciel Apache ou Nginx) pour traiter la requête, après quoi le serveur Web va envoyer une réponse à un client Web (un navigateur Internet) car le port 80 est dédié au protocole HTTP. Comme l'explique The Cable Guy, les protocoles TCP et UDP utilisent les numéros de ports pour identifier les applications source et destination lors d'une communication de type client-serveur.

Tandis que les adresses IPv4, IPv6 et MAC sont codées respectivement en 32, 128 et 48 bits, les ports, eux, sont, on l'a vu, codés en 16 bits. Cela signifie qu'il existe 2 ^16 possibilités, soit

65536 numéros de ports possibles. Ces 65536 ports sont classés en trois familles : les ports réservés ou connus (o -> 1023) ; les ports enregistrés (1024 ->

49151) ; les ports dynamiques (49152 -> 65535). Certains de ces ports connus (21, 22, 23, 53, 67, 68, 80, 110, 143, 443...) sont à apprendre par cœur car les protocoles qui les

utilisent sont régulièrement demandés aux examens (ex. Quel protocole utilise le port 21? Réponse : FTP).

A retenir. Le port est l'adresse d'un logiciel installé sur une machine.

■ Protocole. — Comme l'écrivent D. DROMARD et D. SERET (Architecture des réseaux, Pearson, 2009, p. 35), « aussi appelé "protocole de liaison de donnée", le protocole de communication désigne un ensemble de règles (structure des informations à transmettre, format, codage, script, etc.) à respecter par les terminaux pour que la communication ait lieu. Un logiciel est chargé de l'exécuter ; il doit être installé par l'émetteur et le récepteur ». Aussi Christophe VARDON le définit-il comme étant « un langage spécifique à un type de service ; il permet le dialogue entre le logiciel client et le logiciel serveur». Dans cette perspective, certains protocoles sont associés à un port utilisé par le logiciel chargé de l'exécuter : HTTP et 80 pour le serveur World Wide Web ; HTTPS et 443 pour le serveur Web sécurisé ; SMPT et 25 pour le service de messagerie (envoi) ; POP3 et 110 pour le service de messagerie (réception) ; FTP et 21 pour le service de transfert de fichiers ; DNS et 53 pour le service de résolution de noms de domaine... On peut voir ces divers services en ouvrant le fichier services avec le Bloc-notes de Windows ou Notepad++. Ce fichier liste les ports de services connus. Chemin d'accès :

C:\Windows\System32\drivers\etc

Comme l'écrit Greg, « UDP/IP est un protocole qui permet [...] d’utiliser des numéros de ports en plus des adresses IP [...]. IP s'occupe des adresses IP et UDP s'occupe des ports. Avec le protocole IP, [on envoie] des données d'un ordinateur A à un ordinateur B. Avec UDP/IP, on peut être plus précis : on envoie des données d'une application x sur l'ordinateur A vers une application y sur l'ordinateur B.»

Les protocoles sont classés en deux catégories : les protocoles orientés connexion et les protocoles non orientés connexion.

■ Hôte. — Un hôte (host, en anglais) désigne toute machine connectée à un réseau et disposant d'une adresse IP pour communiquer : ordinateurs, imprimantes réseau, routeurs, smartphones, etc. Dans ce tuto, j'emploie indifféremment les termes de machine, de station ou de terminal pour désigner tout hôte. Mais sachez que le terme approprié est celui utilisé ou recommandé par votre école, votre formateur... Par exemple, dans les cours de Cisco, on donne au terme terminal un sens plus précis : « Un périphérique final est la source ou la destination d'un message transmis sur le réseau ».

■ Client / Serveur. — En informatique, un serveur est un hôte qui exécute un programme fournissant des infos ou des services à un client ; à l'inverse, un client est un hôte qui exécute un programme recevant des infos ou des services d'un serveur. Client et serveur désignent aussi respectivement les programmes demandant ou offrant des services : un logiciel est client lorsqu'il fait une requête ; il est serveur lorsqu'il répond à une requête.

■ Serveur DNS. — Le DNS (Domain Name System) désigne le protocole qui sert à résoudre les noms de domaine, c.-à-d. à les convertir en adresses IP, ou, ce qui revient au même, à faire l'association entre les noms de domaine (ex.: www.google.fr) et les adresses IP (64.15.116.129). Un ordinateur héberge un programme chargé d'effectuer cette résolution : le serveur DNS.

■ Serveur DHCP. — Le DHCP (Dynamic Host Configuration Protocol) est le protocole qui permet à un serveur de distribuer automatiquement des adresses IP aux machines d'un réseau. Les adresses IP ainsi obtenues sont dites dynamiques, par opposition aux adresses IP statiques ou fixes, qui, elles, sont configurées manuellement par l'utilisateur. Lorsque le serveur est injoignable pour x raisons, l'hôte se voit attribuer automatiquement une adresse IP commençant par 169.254.x.x et appartenant au réseau 169.254.0.0 : c'est l’adresse APIPA (Automatic Private Internet Protocol Adressing).

■ IP dynamique. — C'est l'adresse IP fournie par un serveur DHCP.

■ IP statique. — C'est l'adresse IP fixée manuellement par l'utilisateur ; elle est fixe, c-à-d qu'elle ne change pas tant qu'on ne la modifie pas. Dans ce cas, le DHCP est désactivé (voir la capture de l'étape 6).

■ Passerelle par défaut. — Appelée « Gateway » en anglais, une passerelle correspond à l'adresse IP du routeur, grâce à laquelle on passe d'un réseau à un autre. Elle doit être précisée sur tout ordinateur ou terminal qui veut communiquer avec un hôte appartenant à un autre réseau, Internet par exemple. Mais un serveur DNS sera requis pour pouvoir joindre une machine distante sur Internet.

■ Paramètres TCP/IP d'une interface réseau. — La configuration TCP/IP d'une interface réseau comporte 4 éléments qui jouent chacun un rôle spécifique : une adresse IP, un masque de sous-réseau, une passerelle et des adresses de serveurs DNS. Pour mettre en réseau plusieurs ordinateurs et autres périphériques, il faut préciser, sur chaque station, l'adresse IP et le masque de sous-réseau. Ces deux éléments sont suffisants pour les échanges au sein du réseau local. Mais, si, en plus, on veut que les machines accèdent à Internet, il faudra alors aussi indiquer la passerelle par défaut et au moins un serveur DNS (de préférence, il vaut mieux indiquer des serveurs supplémentaires, utiles en cas de défaillance de celui renseigné en premier). Si on veut juste communiquer avec un autre sous-réseau local sans aller sur Internet, le DNS devenant inutile, on se contentera d'indiquer la passerelle par défaut. Voilà donc les informations à indiquer lors de l'installation de TCP/IP sur un terminal Windows, Mac OS, Linux, Android...

■ Masque de sous-réseau. — Le masque de sous-réseau est un code qui détermine la partie réseau d'une adresse IP et qui permet de déterminer le nombre maximal d'hôtes à connecter sur un réseau. Autrement dit, c'est lui qui indique à quel réseau appartient une machine.

C'est, comme l'adresse IP, qu'il accompagne, un code à quatre octets qui s'écrit en décimal pointé mais qui s'interprète en binaire par les machines :

255.255.255.0 => 11111111.11111111.11111111.00000000

Il est composé de deux parties : tous les bits à 1 représentent le réseau, les bits à 0 représentent les hôtes.

On utilise la formule (2^n) - 2 (n = le nombre de bits à 0) pour connaître le nombre de machines d'un réseau. Avec un masque de 255.255.255.0, il y a (2^8) - 2 adresses disponibles pour les machines du réseau, donc 254 (256-2) adresses à distribuer aux hôtes. - 2 car on enlève 2 adresses particulières : celle réservée au réseau et celle réservée au broadcast.

Il joue essentiellement deux rôles : son rôle principal est de permettre aux utilisateurs et aux programmes de déterminer le réseau auquel appartient une adresse IP ; son rôle secondaire est de permettre à un administrateur réseau de gérer le réseau en fonction de ses besoins. Ce dernier peut, par exemple, découper le réseau en sous-réseaux afin de sécuriser certains terminaux (isoler, par exemple, les postes de travail de la direction des regards indiscrets des autres services d'une entreprise : seuls les hôtes appartenant au même réseau ou segment de réseau peuvent communiquer) et/ou de fluidifier le trafic (limiter le nombre d'hôtes par segment de réseau accroît le débit). Il lui suffit, pour cela, de modifier le masque par défaut d'une classe d'adresses IP : un administrateur réseau qui doit gérer un parc de 300 hôtes ne choisira pas l'adressage IP de classe C car celui-ci est limité à 254 machines, mais de classe B auquel il appliquera un masque spécifique qui lui permette de caser ses 300 adresses, par exemple 172.16.0.0/23.

Chaque classe d'adresses IP possède son masque par défaut.

Classe A : 255.0.0.0

Classe B : 255.255.0.0

Classe C : 255.255.255.0

Ainsi, on saura déterminer le réseau auquel appartient une adresse IP. Par exemple :

50.12.33.65/8 => 255.0.0.0 => 50.0.0.0 (un octet représente le réseau : toutes les adresses commençant par 50 appartiennent au même réseau)

128.14.1.23/16 => 255.255.0.0 => 128.14.0.0 (deux octets représentent le réseau : toutes les adresses commençant par 128.14 appartiennent au même réseau)

192.168.1.6/24 => 255.255.255.0 => 192.168.1.0 (trois octets représentent le réseau : toutes les adresses commençant par 192.168.1 appartiennent au même réseau)

Il existe deux façons d'écrire le masque de sous-réseau :

- la notation classique, avec les nombres. Ex.: 255.255.255.0. C'est la notation à utiliser sur les hôtes où il y a un champ intitulé Masque de sous-réseau (subnet mask) prévu à cet effet ;

- la notation du CIDR, avec le slash |/|. C'est la notation à utiliser sur les hôtes où il n'y a pas de champ intitulé Masque de sous-réseau (Subnet Mask) comme les smartphones et autres tablettes. Par exemple, là où, sur un ordinateur à configurer en IP statique, il y a les champs IP et Masque à remplir avec respectivement 192.168.1.6 et 255.255.255.0, sur un smartphone ou une tablette, on notera comme ceci : 192.168.1.6/24. Le nombre après le slash représente le nombre de bits de valeur 1 de la partie réseau. Donc le masque.

L'écriture d'un masque obéit à des règles strictes :

- d'une part, en binaire, tous les bits de valeur 1 doivent être alignés à gauche et les bits à 0 à droite sans être mélangés. Un masque comme 11111111.11001100.0000000.0000000 (255.204.0.0) est incorrect, contrairement à un masque comme 11111111.11110000.00000000.0000000 (255.240.0.0), où tous les 1 sont contigus. D'où le nom de règle de contiguïté des masques.

- d'autre part, en décimal, un masque n'est composé que des nombres 0, 128, 192, 224, 240, 248, 252, 254 et 255, qui correspondent respectivement à la conversion en décimal de 0 bit à 1, 1 bit à 1, 2 bits à 1, 3 bits à 1, 4 bits à 1, 5 bits à 1, 6 bits à 1, 7 bits à 1 et 8 bits à 1 : 00000000 ; 10000000 ; 11000000 ; 11100000 ; 11110000 ; 11111000 ; 11111100 ; 11111110 ; 11111111. Cela permet de déterminer facilement le masque de sous-réseau sans faire les calculs. Ainsi, une adresse telle que 192.168.5.99/30 aura pour masque 255.255.255.252 car, en alignant les 30 bits à 1 réservé au réseau, on obtient : 11111111.11111111.11111111.11111100. Notez que le dernier octet contient 6 bits à 1, on lui attribue mentalement la valeur 252. Si l'octet en question n'avait que 3 bits à 1, sa valeur aurait été de 224 ; 2 bits à 1, 192 ; 1 bit à 1, 128 ; ainsi de suite. Cette astuce est intéressante dans la mesure où elle vous permettra de gagner du temps, par exemple lors d'un examen, d'un concours ou d'un test de sélection.

A retenir. « L'adresse IP est relative au réseau [...]. L'adresse MAC est relative à la carte réseau [...]. La différence primordiale entre les adresses IP et les adresses MAC est que les adresses IP sont routables : elles peuvent communiquer avec des machines au-delà d'un sous-réseau, contrairement aux adresses MAC. L’élément central (switch...) se base donc sur les adresses MAC pour assurer la communication entre plusieurs machines appartenant à un même sous-réseau, mais utilise les adresses IP pour faire communiquer des machines de sous-réseaux différents [...]. Un masque de sous-réseau définit donc la plage d'adresses IP avec laquelle une carte réseau peut communiquer directement. Pour communiquer avec des adresses IP extérieures à cette plage, elle doit passer par une passerelle par défaut. » (Jean POUABOU)

Connectique

Connaître la connectique réseau est indispensable pour faire le meilleur choix au moment opportun.

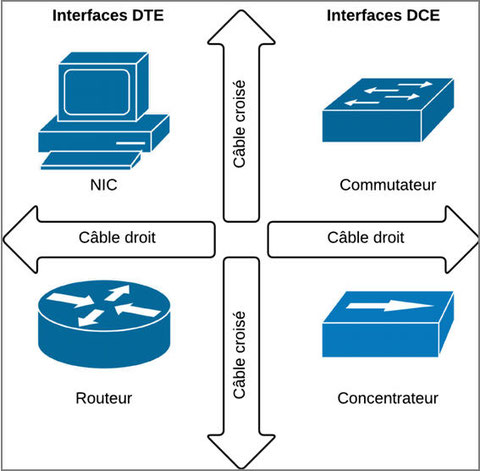

Pour simplifier, on utilise un câble Ethernet droit pour connecter des machines de nature différente (ex. : un ordinateur et un switch ; un routeur et un switch) et un câble croisé pour connecter deux machines « identiques » (ex. : un ordinateur et un ordinateur ; un routeur et un routeur ; un switch et un switch). Mais ce formalisme est devenu obsolète ; il ne sert plus qu'à jauger la culture numérique d'un candidat lors d'un examen ou d'un quizz ; en pratique, connectés via un câble droit, les matériels récents sauront s'adapter le cas échéant – cette adaptation automatique s'appelle l'auto MDI-X.

François Goffinet affine cette distinction ainsi : « Les commutateurs (switches) et concentrateurs (hubs) sont identifiés comme étant des DCE (Data Connexion Equipement) alors que les stations terminales et les routeurs sont des périphériques DTE (Data Terminal Equipment). Les équipements identiques DTE/DTE ou DCE/DCE se connectent avec un câble croisé (qui croise les paires d’émission et de réception). Les équipements de type différents (DTE/DCE) se connectent avec un câble droit car la position émission/réception sur leur interfaces est déjà inversée. » Il s'ensuit qu'un routeur et un ordinateur sont des DTE et se connectent donc avec un câble croisé ; un switch et un hub sont des DCE et se connectent donc avec un câble croisé ; un routeur et un switch se connectent avec un câble droit car ce sont des interfaces différentes (DTE/DCE) ; un ordinateur (DTE) ou une imprimante réseau (DTE) se connectent au switch (DCE) ou au hub (DCE) avec un câble droit ; un ordinateur (DTE) et une imprimante (DTE) se connectent donc avec un câble croisé...

Les câbles Ethernet sont classés en différentes catégories en fonction du niveau de performance. Il en existe 7 parmi lesquelles :

- cat 5 : de 10 à 100 Mbps

- cat 5E : 1000 Mbps

- cat 6 : 10 Gbps

C'est un câble de catégorie 5 qu'il faut pour relier les terminaux de son réseau local car, comme on l'a vu plus haut, le débit standard des réseaux câblés est de 100 Mbps.

Les câbles Ethernet sont désignés par une dénomination spécifique : 10BaseT, 100BaseT, 1000BaseT/...

10BaseT => débit théorique de 10 Mbps

100BaseT => débit de 100 Mbps

1000Base T/...=> débit de 1000 Mbps (1Gbps)

T désigne le câble à paires torsadées (twisted, en anglais) de 5e ou 6e catégorie.

C'est donc un câble Ethernet de catégorie 5 qu'il faudra utiliser pour relier le routeur à l'ordinateur, au modem, au switch, à la Box...

Généralités sur les routeurs

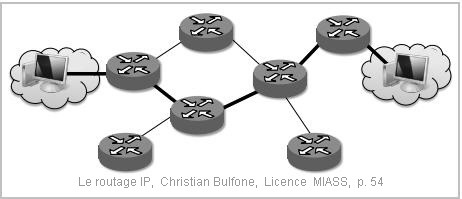

Un routeur (commutateur de niveau 3 du modèle OSI) est un appareil qui sert à relier plusieurs réseaux, à ne pas confondre avec un switch (ou commutateur de niveau 2) , qui, lui, sert à relier les machines appartenant au même réseau local ; c'est lui qui permet aux machines du réseau d'accéder à Internet. Les box Internet récentes, elles, sont des concentrés technologiques qui combinent modem, routeur, point d'accès, switch, pare-feu, etc. dans un même boîtier, tandis qu'on trouve sur le marché des boîtiers dédiés uniquement à chacune de ces fonctionnalités.

Le schéma ci-dessous symbolise le maillage que font les routeurs sur Internet : chacun de ces symboles représente ce que Christian BOULFONE appelle un nœud, chacun d'eux représentant un réseau relié aux autres réseaux.

On distingue deux types de routeurs : les routeurs simples et les routeurs-modems, dont font partie les box Internet. Les deux familles ont la particularité d'intégrer des switches, dont la partie visible est l'interface physique composée de ports LAN (prises RJ45) sur le panneau arrière. On reconnaît les routeurs par la présence d'un port WAN (Internet) en plus des ports LAN, comme sur les images ci-dessous ; si un boîtier n'a que des ports LAN, c'est qu'il s'agit d'un switch ou bien d'un hub (ou concentrateur).

Certains routeurs proposent une connexion sans fil en plus d'une connexion filaire, d'autres ne proposent qu'une connexion filaire. Ceux qui proposent les deux types de connexion, une fois configurés, donneront accès aussi bien aux clients filaires (par câble Ethernet) qu'aux clients Wi-Fi.

Outre la liaison entre différents réseaux, les routeurs permettent, grâce à la fonctionnalité NAT, de cacher les adresses privées, c.-à-d. les rendre invisibles depuis Internet (pour cela, on dit qu'ils font office de pare-feux matériels), et de diminuer le nombre d'adresses IP uniques au sein d'un réseau local. NAT (Network Address Translation) est la technologie qui permet à un routeur d'attribuer aux adresses IP privées (c.-à-d. non routables sur Internet) d'un réseau une ou des adresses IP publiques (routables sur Internet). Lorsqu'un routeur est configuré en Masquerade NAT (plus connue sous l'acronyme PAT = Port Address Translation), ce qui est le cas des box Internet en France, plusieurs hôtes du réseau (ex. : 192.168.1.0/24) disposent d'une adresse unique (ex. : 80.15.100.9), l'adresse publique du routeur (elle est allouée par le FAI). Seule cette adresse sera vue sur Internet, quel que soit l'ordinateur qui se connecte. C'est pourquoi l'IP publique d'un PC-1 (192.168.1.1) ou PC-2 (192.168.1.2) ou PC-x (192.168.1.x) sera celle du routeur (ex.: 80.15.100.9). Les correspondances entre les adresses privées (internes) et publiques (externes) sont stockées dans une table de NAT, sorte d'annuaire géré par les routeurs. Les routeurs des box Internet ont donc deux adresses IP : une privée, réservée au réseau interne, et une publique, dédiée au réseau externe qu'est Internet. Comme il ne peut y avoir qu'une adresse IP par interface réseau, les routeurs sont donc équipés d'au minimum deux cartes réseau.

Comme un routeur assure la jonction entre, entre autres, un réseau privé et le réseau public Internet, il est indispensable de maîtriser la notion de classes d'adresses IP pour le configurer correctement. En effet, on ne peut pas attribuer n'importe quelle plage d'adresses IP à un réseau privé. Il faut respecter les normes internationales, notamment la norme RFC 1918, qui définit les plages d'adresses IP à utiliser sur un réseau local (on parle d'adresses privées, par opposition aux adresses IP publiques).

Classe A => de 10.0.0.0 à 10.255.255.255 => 10.0.0.0/8

Classe B => de 172.16.0.0 à 172.31.255.255 => 172.16.0.0/12

Classe C => de 192.168.0.0 à 192.168.255.255 => 192.168.0.0/16

On comprend alors pourquoi les plages d'adresses générées par nos Box Internet sont celles définies pour la classe C : 192.168.0.0/24 sur la Freebox, 192.168.1.0/24 sur la Livebox, la Bbox et la SFR Box.

Pour rappel, les adresses privées ne sortent pas du réseau local ; elles sont invisibles depuis Internet. L'adresse IP qui laisse les traces sur Internet n'est pas celle des ordinateurs du réseau local mais celle du routeur dans l'une des variantes de la fonctionnalité NAT : la PAT. Autrement dit, c'est l'adresse publique des box Internet qui s'affiche lorsqu'on veut connaître son adresse IP et non celle propre à son ordinateur.

Configuration d'un point d'accès sur un routeur

Les routeurs sans fil peuvent être configurés selon plusieurs modes en fonction du but recherché :

- Point d'accès serveur si l'on veut que le routeur serve de serveur d'accès sans fil à des clients (adaptateurs ou cartes réseau Wifi). Lorsqu'on parle de point d'accès, il s'agit de ce mode car c'est celui qui est configuré par défaut dans la plupart sinon la totalité des routeurs ;

- Point d'accès client si l'on veut que le routeur se connecte à un point d'accès serveur pour donner accès à Internet, via une connexion filaire, à une machine dépourvue d'adaptateur ou de carte réseau sans fil ;

- répéteur si l'on veut que le routeur se connecte, en tant que point d'accès serveur, à un point d'accès principal pour répéter le signal et étendre ainsi la couverture du réseau à destination de clients sans fil.

- etc.

On va étudier uniquement le mode point d'accès serveur en prenant comme exemple le routeur sans fil Linksys WRT54G. La procédure de configuration – notamment les étapes 1 à 7 –

est la même quels que soient la marque ou le modèle de votre routeur. Seuls changent les menus à partir de l'étape 8.

Préalable. — Si le routeur est neuf et que vous venez de le sortir de son emballage, passez à l'étape 1. Si le routeur a déjà été utilisé, il est recommandé de le réinitialiser pour le remettre au paramétrage d'usine. Pour ce faire, lisez la notice de l'appareil (chapitre ou section «Réinitialisation» ou «Paramètres d'usine»). Généralement, il suffit d'allumer l'appareil et de faire un appui long (environ 5 secondes) sur un bouton intitulé Reset, lequel est situé derrière l'appareil.

1. Mettez en marche le routeur et reliez-le à un ordinateur à l'aide du câble Ethernet fourni (côté routeur, c'est la prise LAN). En l'absence de câble fourni, débranchez le câble qui relie l'ordinateur au switch ou à la Box ADSL pour le brancher sur la prise LAN du routeur Wifi.

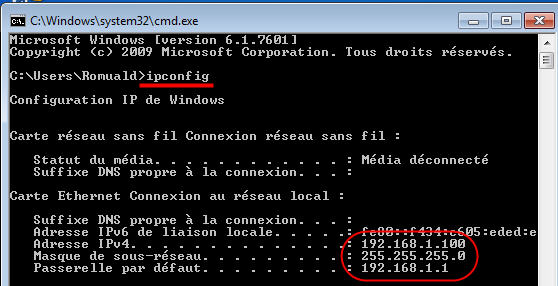

2. Vérifiez les paramètres TCP/IP de l'ordinateur (pour la procédure, voir les étapes 1 à 4 du tutoriel Comment changer le DNS sous Windows, sous Mac OS, sous Linux?).

Si l'ordinateur est configuré pour recevoir une IP dynamique, le DHCP du routeur lui attribuera une IP, le faisant entrer automatiquement dans le réseau local du routeur (ici 192.168.1.0/24). Vous pouvez vérifier cela en lançant un shell (Invite de commande sous Windows, Terminal sous Unix – Linux, Mac OS) :

Si l'ordinateur est configuré pour recevoir une IP statique, fixez l'IP de l'ordinateur sur le même réseau que le routeur (ici, 192.168.1.0/24) pour pouvoir communiquer avec ce dernier.

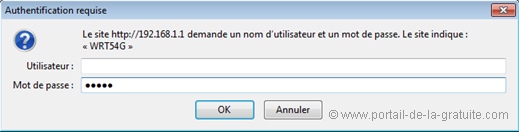

3. Tapez l'IP par défaut du routeur (ici 192.168.1.1 ; pour celle de votre routeur, regardez sur la notice de l'appareil car elle varie d'un constructeur à un autre) dans un navigateur Internet (Internet Explorer, Firefox, Safari, Chrome, Opera...).

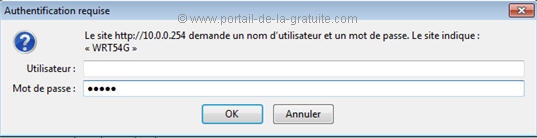

4. Saisissez les paramètres de connexion (identifiant et mot de passe). Pour le modèle de routeur Linksys WRT54G, mettez admin comme mot de passe et laissez le champ Utilisateur vierge :

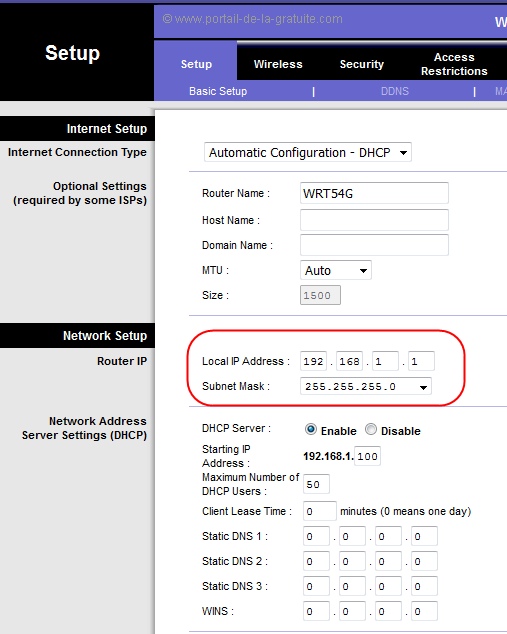

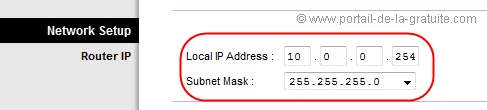

5. Modifiez l'adresse IP par défaut du routeur pour mettre la plage du réseau local de votre choix (ex.: 10.0.0.254/24 c-à-d le masque de sous-réseau 255.255.255.0) ou celle

indiquée dans le cahier des charges si vous intervenez sur demande, puis cliquez sur le bouton Save Settings :

Remarques

■ Avec un masque de sous-réseau de 255.255.255.0, le dernier nombre (en réseau, on parle d'octet) de l'adresse IP du routeur peut être n'importe quel octet compris impérativement entre 1 et 254. Pour ce tuto, j'ai mis 10.0.0.254, mais j'aurais pu mettre 1 ou 75 ou 210 ou... Peu importe, l'essentiel, ici, c'est de ne pas mettre 0 ou 255 (donc ne mettez pas 10.0.0.0 ou 10.0.0.255 car ce sont des adresses particulières interdites avec ce masque). Notez cette adresse pour vous connecter dessus plus tard (à l'étape 7) ou pour ne pas attribuer la même à un hôte, une machine du réseau (à l'étape 6 par exemple).

■ Si vous n'avez pas de connaissances en réseau, contentez-vous de retenir que l'adresse IP privée du routeur doit être choisie dans les fourchettes établies par la norme RFC 1918 susmentionnée, et, comme vous êtes un particulier, choisissez le masque 255.255.255.0 comme dans le tuto. Notez que, dans le tuto, j'ai fait exprès de choisir une plage d'adresses commençant par 10 et non 172 ou 192 pour éviter aux néophytes ou de se perdre à configurer une adresse de classe B ou de se planter en attribuant au réseau Wifi la même plage d'adresses de classe C que celle attribuée par le FAI. Si vous êtes néophyte, prenez donc la même plage d'adresses que dans le tuto, à savoir 10.0.0.x (x=>1 à 254) et le masque 255.255.255.0. En revanche, si vous êtes un expert, vous saurez, par rapport à la plage d'adresses de votre box Internet, s'il faut ou non modifier l'IP par défaut du routeur... pour ne pas utiliser le réseau 10.0.0.0/24.

6. Vérifiez les paramètres TCP/IP de l'ordinateur (pour la procédure, voir les étapes 1 à 4 du tutoriel Comment changer le DNS sous Windows, sous Mac OS, sous Linux?).

Si l'ordinateur en question est configuré sur Obtenir automatiquement les adresses IP, débranchez puis rebranchez le câble Ethernet (ou redémarrez l'ordinateur) pour qu'il se voie attribuer automatiquement une nouvelle adresse IP par le DHCP du routeur sur le nouveau réseau (ici 10.0.0.0/24).

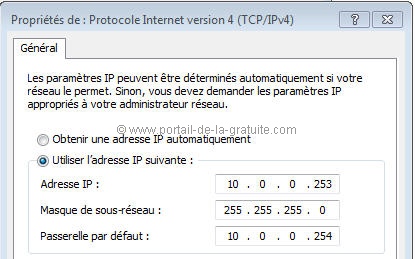

Si l'ordinateur en question est configuré sur Utilisez l'adresse IP suivante, modifiez l'IP de l'ordinateur en mettant une IP statique – autre que celle déjà attribuée au routeur – appartenant au nouveau réseau de l'étape 5 (ex.: 10.0.0.253) :

7. Tapez la nouvelle adresse IP du routeur de l'étape 5 (ici 10.0.0.254) dans un navigateur Internet, saisissez le mot de passe (ici admin) et laissez le champ utilisateur vierge comme à l'étape 4 :

8. Paramétrez le SSID, la sécurité, etc.

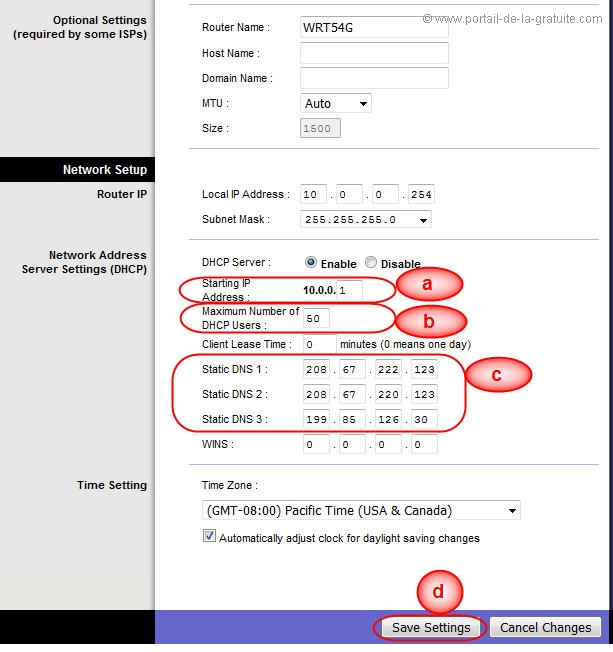

- Dans le menu Setup, section Network Address Server Settings (DHCP), paramétrez éventuellement l'adresse de départ (a), le nombre maximal de clients DHCP (b), les serveurs DNS (c) uniquement si vous ne voulez pas vous servir de celui de votre FAI (sinon, ne modifiez rien), puis cliquez sur Save Settings (d). Dans la capture ci-après, les serveurs DNS ont été mis exprès pour les parents qui aimeraient exercer un contrôle parental sur leurs enfants : ils bloquent l'accès aux sites pornos ou dangereux. Aucun terminal (ordinateur, smartphone, tablette) du réseau 10.0.0.0/24 (le nouveau réseau paramétré à l'étape 5) ne pourra accéder aux sites interdits si ces équipements sont configurés en DNS dynamique. Pour contourner l'interdiction, les parents n'ont qu'à paramétrer leurs machines en DNS statique. Un routeur sans fil additionnel est donc la solution idéale pour exercer un contrôle parental sur tout le réseau domestique s'il n'est pas possible de modifier les serveurs DNS de la box ADSL :

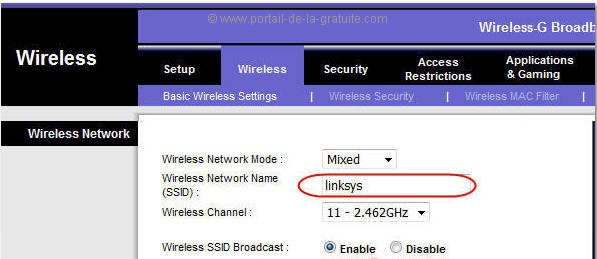

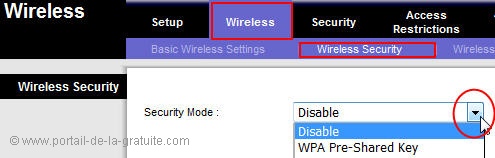

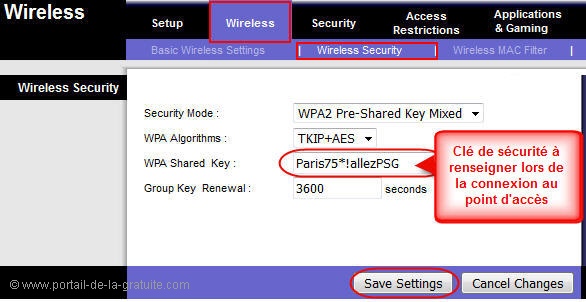

- Dans le menu Wireless, onglet Basic Wireless Settings, modifiez le SSID par défaut pour lui donner un nom à votre convenance. Ce sera le nom du réseau Wifi à configurer plus tard sur les stations clientes (ordinateurs, tablettes, smartphones, etc.). Validez les modifications. Cliquez ensuite sur l'onglet Wireless Security pour activer le mode de sécurité et définir les paramètres d'accès au réseau Wifi. Validez les modifications en cliquant sur le bouton Save Settings. L'onglet Wireless MAC Filter permet de déterminer les autorisations d'accès au réseau : c'est là qu'on insère les adresses MAC des adaptateurs et cartes réseau installés sur les machines. Ce n'est pas nécessaire de le configurer mais tout de même recommandé pour éviter des intrusions dans votre réseau :

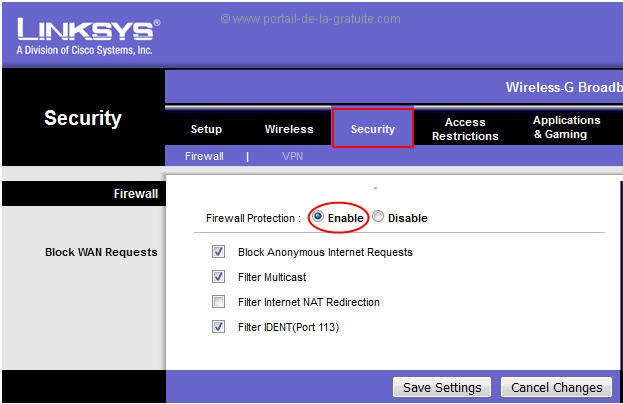

- Dans le menu Security, assurez-vous que l'option Firewall Protection est activée (Enable). Laissez tels quels

les autres paramétrages. Sauf si vous savez ce que vous faites... Validez les éventuelles modifications en cliquant sur le bouton Save Settings :

- Dans le menu Administration, modifiez impérativement le mot de passe de l'administrateur et notez-le en lieu sûr. Une fois modifié, l'accès à l'interface Web d’administration du routeur ne se fera plus par «admin» mais par le nouveau mot de passe :

Remarques

■ Le paramétrage établi dans ce tuto suffit à sécuriser votre réseau. Rien ne vous empêche de définir vos propres paramètres en visitant les divers onglets, si vous maîtrisez les arcanes du réseau.

■ N'oubliez surtout pas de modifier le mot de passe par défaut d'accès à la page web d'administration du routeur, sinon, si un pirate parvient à intégrer votre réseau, il pourra à loisir reparamétrer le routeur et faire ce qu'il veut.

■ En cas de problème ou d'erreur de paramétrage, vous pouvez réinitialiser le routeur en appuyant sur le bouton Reset. Cela aura pour effet d'effacer les personnalisations, et remettra les paramètres d'usine.

9. Débranchez le câble Ethernet qui reliait le routeur à l'ordinateur. Branchez-le sur le switch ou la box ADSL (prise RJ45) pour reconnecter l'ordinateur au réseau d'origine, celui de la Box. Vérifiez les paramètres réseau de l'ordinateur en question de sorte qu'il obtienne une IP dynamique.

10. Enfin, à l'aide du câble fourni avec le routeur ou d'un nouveau câble Ethernet, reliez le routeur Wifi au swicth ou à la Box ADSL comme suit : connexion à la prise WAN (Internet) côté routeur Wifi, à la prise RJ45 côté switch ou Box ADSL.

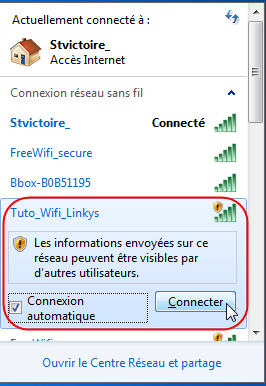

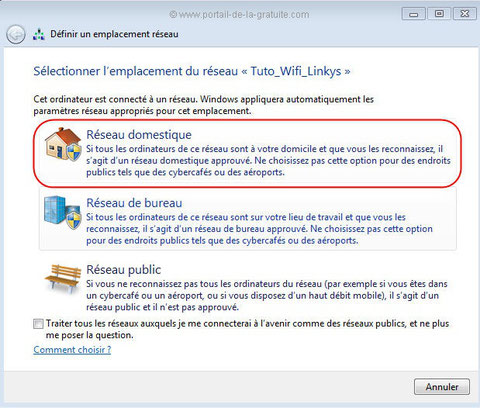

11. Le réseau WiFi étant configuré et le routeur connecté à Internet via la box, vous pouvez à présent vous connecter au point d'accès en repérant son SSID. Pour ce faire, sur un PC portable, cliquez successivement sur l'icône du réseau sans fil près de l'horloge et sur le SSID de votre point d'accès, cochez la case Connexion automatique, cliquez sur Connecter puis renseignez la clé de sécurité :

Si le point d'accès a été créé pour votre domicile, cliquez sur Réseau domestique. Si le point d'accès a été créé pour votre entreprise, cliquez sur Réseau de bureau (si l'OS installé est Windows 7 Pro) ou Réseau professionnel (si l'OS installé est Windows 7 Entreprise) :

Ça y est ! Vous pouvez maintenant lancer votre navigateur Internet... et profiter du nouveau réseau.

**************************************************

**************************************************

**************************************************

Pour en savoir plus sur les réseaux, voir :

- http://www.httr.ups-tlse.fr/pedagogie/cours/

- http://sebsauvage.net/comprendre/tcpip/index.html

- https://fr.wikipedia.org/wiki/R%C3%A9seau_informatique

- http://www.commentcamarche.net/contents/508-le-concept-de-reseau

- http://www.commentcamarche.net/contents/528-port-ports-tcp-ip

- https://openclassrooms.com/fr/courses/1561696-les-reseaux-de-zero

- https://openclassrooms.com/courses/apprenez-le-fonctionnement-des-reseaux-tcp-ip

- https://openclassrooms.com/fr/courses/1561696-les-reseaux-de-zero/3199505-des-adresses-en-folie

- http://www.sospc20.com/formation_internet_gratuite/materiels-reseaux.php

- http://www.courstechinfo.be/Reseaux/sommaire.html

- http://frameip.com/

- http://www.gipsa-lab.grenoble-inp.fr/~christian.bulfone/MIASS/

- http://infodoc.aix.univ-amu.fr/~pain-barre/index.php?page=reseaux

- http://aide.informatique1.fr/wp-content/uploads/2016/01/1-Bases-sur-les-R%C3%A9seaux_F.pdf

- http://aide.informatique1.fr/?p=2655

- http://cvardon.fr/Les%20services%20reseaux.pdf

- http://cvardon.fr/TCP-IP%20v4.pdf

- http://cisco.goffinet.org/introduction-a-tcp-ip#.WCdd5YVFxhE

- http://wawadeb.crdp.ac-caen.fr/iso/tmp/ressources/linux/reseau/www.laissus.fr/cours/cours.html

Comment connaître son adresse IP publique et privée ?

Pour connaître votre adresse IP publique, connectez-vous sur les sites suivants :

- www.monip.com

- www.whatismyip.com

- http://frameip.com/whois/

Pour connaître votre adresse IP privée, ouvrez un shell (console DOS sous Windows, Terminal sous Linux et Mac OS), et tapez ipconfig sous Windows, ifconfig sous Unix (Linux et Mac).

Remarquez que l'IP publique de votre domicile est la même quelle que soit la machine sur laquelle vous la demandez, alors même que l'IP privée est différente pour chaque machine. Devinez pourquoi ! Si vous avez oublié pourquoi, relisez les deux derniers paragraphes des généralités sur les routeurs.

BD (samedi, 05 décembre 2020 11:19)

Bonjour,

Je vous remercie pour cet article très clair. J'ai essayé de l'appliquer à la lettre pour configurer mon Mi Router 3G de Xiaomi en point d'accès, plutôt qu'en répéteur comme je l'envisageais initialement.

Mais j'ai dû mal effectuer une étape (je n'ai pas réussi à trouver le champ masque sous réseau dans l'interface MiWIFI, il faut dire que le chinois n'aide pas et qu'en l'absence de connexion, je ne pouvais utiliser Google translate).

Pourriez-vous m'aider à appliquer la procédure de cet article avec un routeur Xiaomi, svp ?

Enfin, est-il possible de renommer le point d'accès à l'identique du SSID du routeur Freebox pour pouvoir utiliser tous les appareils du réseau quel que soit l'endroit de la maison ?

Je vous remercie d'avance pour votre aide.

Bien cordialement

Niang alpha (jeudi, 19 mars 2020 20:44)

Be je un mode wifi movistar je oublie le mot de pass et le formater avec mon Smart fone

jule (mardi, 28 janvier 2020 19:23)

comment configure un boite wifi

Romualdinho13 (mercredi, 13 novembre 2019 13:58)

@ Rida alias Mpikson

Je vous ai déjà répondu la dernière fois (voir plus bas).

Pour vous le dire autrement, cliquez successivement sur la rubrique Logithèque > PC > Bureautique. Là, consultez la section "Convertisseurs de pages web en PDF". Je viens t'y ajouter un petit tuto pour expliquer comment ça marche.

Cordialement

rida (lundi, 11 novembre 2019 21:56)

J'ai apprécié votre article sur :Comment configurer un routeur sans fil comme point d'accès ?

Pourrais-je l'avoir en pdf s'il vous plait ?

Vous pouvez me l'envoyer sur cette adresse rida.m.b@Hotmail.com

Kerllys (jeudi, 03 octobre 2019 00:06)

je trouve que vous êtes explicite dans ce tuto bravo

fleur (jeudi, 01 août 2019 03:23)

j'ai votre document il résume le modèle OSI et en plus c'est très compréhensif

Romualdinho13 (jeudi, 09 mai 2019 14:21)

@ Mpikson

Utilisez l'un des convertisseurs de pages web en PDF présents à l'adresse infra : https://www.portail-de-la-gratuite.com/logith%C3%A8que/pc/bureautique/

Cordialement

MPIKSON (mercredi, 08 mai 2019 14:42)

J'ai apprécié votre article sur :Comment configurer un routeur sans fil comme point d'accès ?

Pourrais-je l'avoir en pdf s'il vous plait ?

Vous pouvez me l'envoyer sur cette adresse goodwold242@gmail.com